Il primo Trojan con funzionalità di bootkit su Android è stato scoperto e analizzato da Dr.Web, che sostiene che il malware è già in funzione su circa 350.000 dispositivi mobili in tutto il mondo. Il bootkit è una recente tipologia di virus informatico che è molto difficile da eliminare in quanto è invisibile (quasi totalmente).

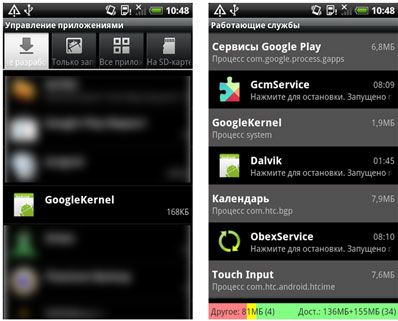

Questo malware si insinua nella memoria dei dispositivi infetti e stravolge le funzioni del nostro terminale Android. Per garantire la la sua efficacia (e durata), gli hacker hanno inserito uno delle componenti del Trojan nella partizione di avvio del file system, e hanno modificato lo script che ha il compito di inizializzare le componenti del sistema operativo. Quando il telefono cellulare è acceso, questo script carica il codice Trojanimei_chk , che estrae i file libgooglekernel.so e GoogleKernel.apk e li colloca in / system / lib e / system / app . In questo modo il Trojan Android.Oldboot è installato come una comunissima applicazione e utilizza tranquillamente il libgooglekernel.so una directory per connettersi a un server remoto da cui riceve specifici comandi come: scaricare, installare o rimuovere alcune applicazioni. Il problema è che, nonostante il Trojan venisse rimosso con successo, lo script modificato continua imperterrito a funzionare ad ogni riavvio. Questo problema attanaglia soprattutto gli utenti Android cinesi (92 per cento di tutte le infezioni rilevate), ma è arrivato anche nel Vecchio Continente (oltre 10.000 dispositivi infetti) tra cui Germania, Spagna e Italia, in Russia ha infettato oltre 2.000 terminali, negli Stati Uniti 821, in Brasile 482. Come sempre raccomandiamo di non scaricare file provenienti da fonti sconosciute.