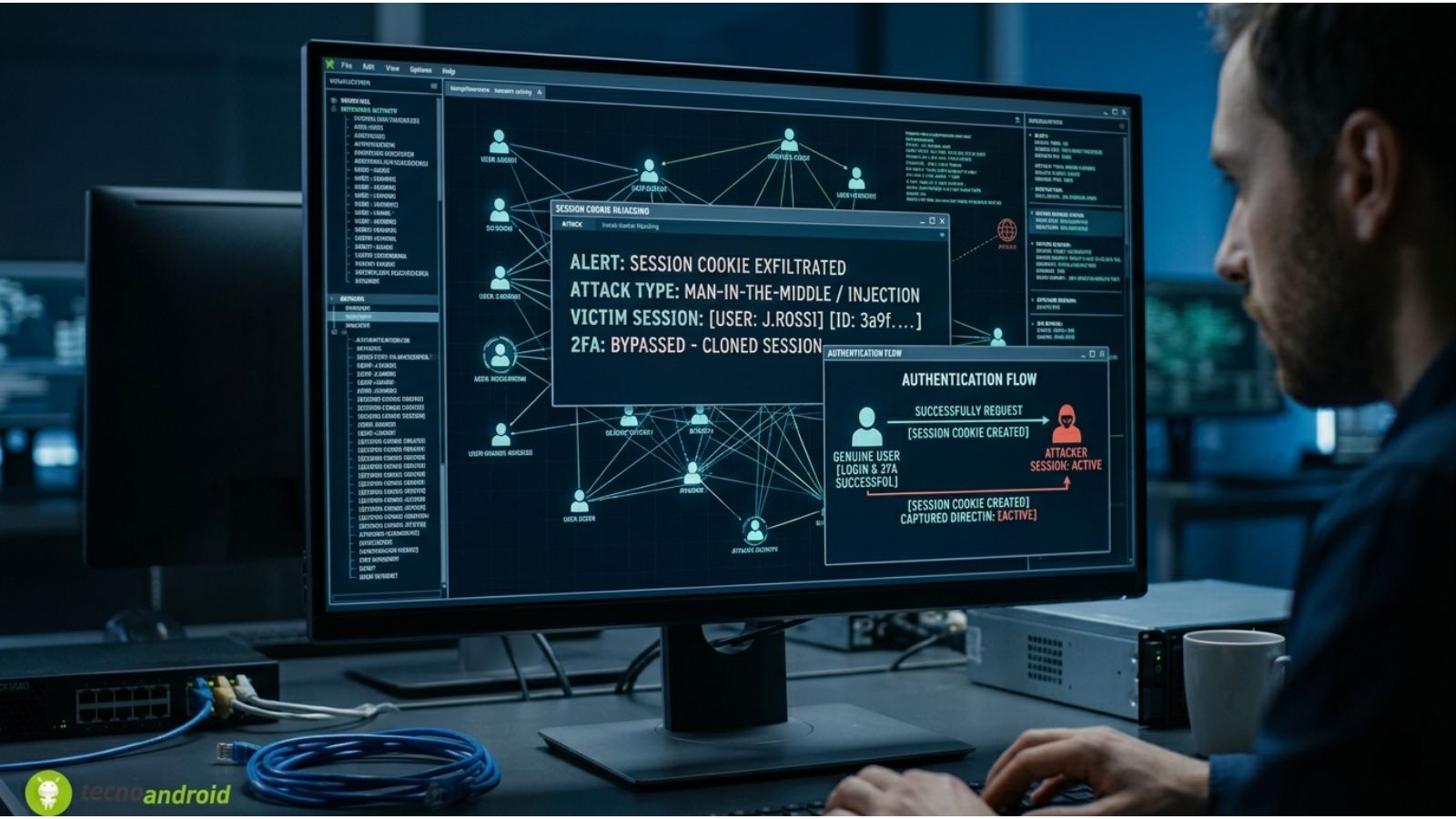

Il furto dei cookie è una delle minacce informatiche più sottovalutate, eppure continua a mietere vittime ogni giorno. Quando si accede a un sito web inserendo nome utente e password, e si seleziona la famosa casella “Ricordami”, il browser salva in locale un piccolo file di testo contenente un identificativo di sessione. Quel file, apparentemente innocuo, è ciò che permette al sito di riconoscere l’utente nelle visite successive senza chiedergli di autenticarsi di nuovo. Il problema? Se qualcuno riesce a impossessarsi di quel cookie di sessione, può impersonare la vittima senza conoscere nemmeno una password. E, dettaglio non trascurabile, questo tipo di attacco scavalca anche i meccanismi di autenticazione a due fattori (2FA) o a più fattori (MFA).

Il funzionamento è piuttosto lineare. Dopo il login, il server genera un identificativo univoco (il cosiddetto session ID) e lo invia al browser, che lo conserva all’interno del cookie. Ad ogni interazione successiva, il browser rispedisce quel cookie al server per farsi riconoscere. Il cookie scade solo dopo un certo numero di giorni stabilito dal sito, e alcuni servizi rigenerano automaticamente nuovi cookie prima della scadenza, prolungandone la validità praticamente a tempo indefinito. L’FBI ha recentemente lanciato un allarme proprio su questa pratica, segnalando ondate continue di attacchi basati sul session hijacking. Servizi come Gmail, Outlook e altre piattaforme di webmail rappresentano bersagli particolarmente appetibili, perché al loro interno si trovano dati bancari, cronologie di acquisti e contatti personali. Un tesoro per i criminali informatici, che possono orchestrare attacchi mirati con informazioni estremamente rilevanti per la vittima.

Le tecniche utilizzate per sottrarre i cookie sono diverse. Gli attacchi man in the middle sono ormai meno frequenti grazie alla diffusione dell’HTTPS, ma la maggior parte dei furti avviene tramite malware installato sul dispositivo della vittima. Un qualsiasi software malevolo in esecuzione sul sistema può accedere all’elenco dei cookie del browser e copiarli. E quei cookie continuano a funzionare anche dopo la rimozione del malware. Esistono poi tecniche più sofisticate, come il cookie tossing e il DNS rebinding, che manipolano il comportamento del browser per aggirare le restrizioni di sicurezza imposte dalla policy “same origin”.

La risposta di Google: DBSC, la protezione hardware contro il furto dei cookie

Per contrastare il fenomeno, Google ha introdotto a partire da Chrome 146 una funzionalità chiamata Device Bound Session Credentials (DBSC). L’idea è tanto semplice quanto efficace: legare ogni sessione di autenticazione al dispositivo fisico su cui è stata avviata, rendendo di fatto inutili i cookie eventualmente rubati.

Il meccanismo funziona così: quando l’utente effettua il login, il browser genera una coppia di chiavi crittografiche, una pubblica e una privata. La chiave privata viene custodita all’interno di un modulo hardware sicuro, come il chip TPM (Trusted Platform Module) su Windows o il Secure Enclave su macOS. Non può essere esportata. Il server, durante la sessione, chiede periodicamente al browser una prova crittografica del possesso di quella chiave. Solo se la verifica va a buon fine, i cookie a breve durata vengono rinnovati. Senza accesso fisico alla chiave privata, un attaccante si ritrova in mano cookie che diventano rapidamente inutilizzabili. DBSC introduce anche una rotazione frequente dei token e sessioni dalla durata ridotta, restringendo ancora di più la finestra temporale sfruttabile per un attacco.

Un aspetto interessante riguarda la privacy: il sistema utilizza chiavi diverse per ogni singola sessione e non espone identificatori persistenti, evitando che la protezione possa trasformarsi in uno strumento di tracciamento tra siti diversi. L’utente può inoltre cancellare le chiavi in qualsiasi momento dalle impostazioni del browser.

Limiti concreti e scenari reali

La protezione offerta da DBSC non è comunque universale. Funziona soltanto su dispositivi dotati di hardware di sicurezza compatibile; in caso contrario, Chrome torna al comportamento tradizionale senza interrompere l’esperienza di navigazione. Inoltre, DBSC non elimina il malware dal sistema: riduce l’impatto del furto di sessione, ma non impedisce altre forme di sottrazione dati. Gli infostealer restano una minaccia concreta, capaci di raccogliere credenziali, documenti e informazioni sensibili ben oltre i semplici cookie. I dati raccolti durante le fasi di test indicano però una riduzione concreta degli attacchi riusciti basati su session hijacking, segno che l’approccio basato su protezione hardware introduce una barriera reale per i criminali informatici.