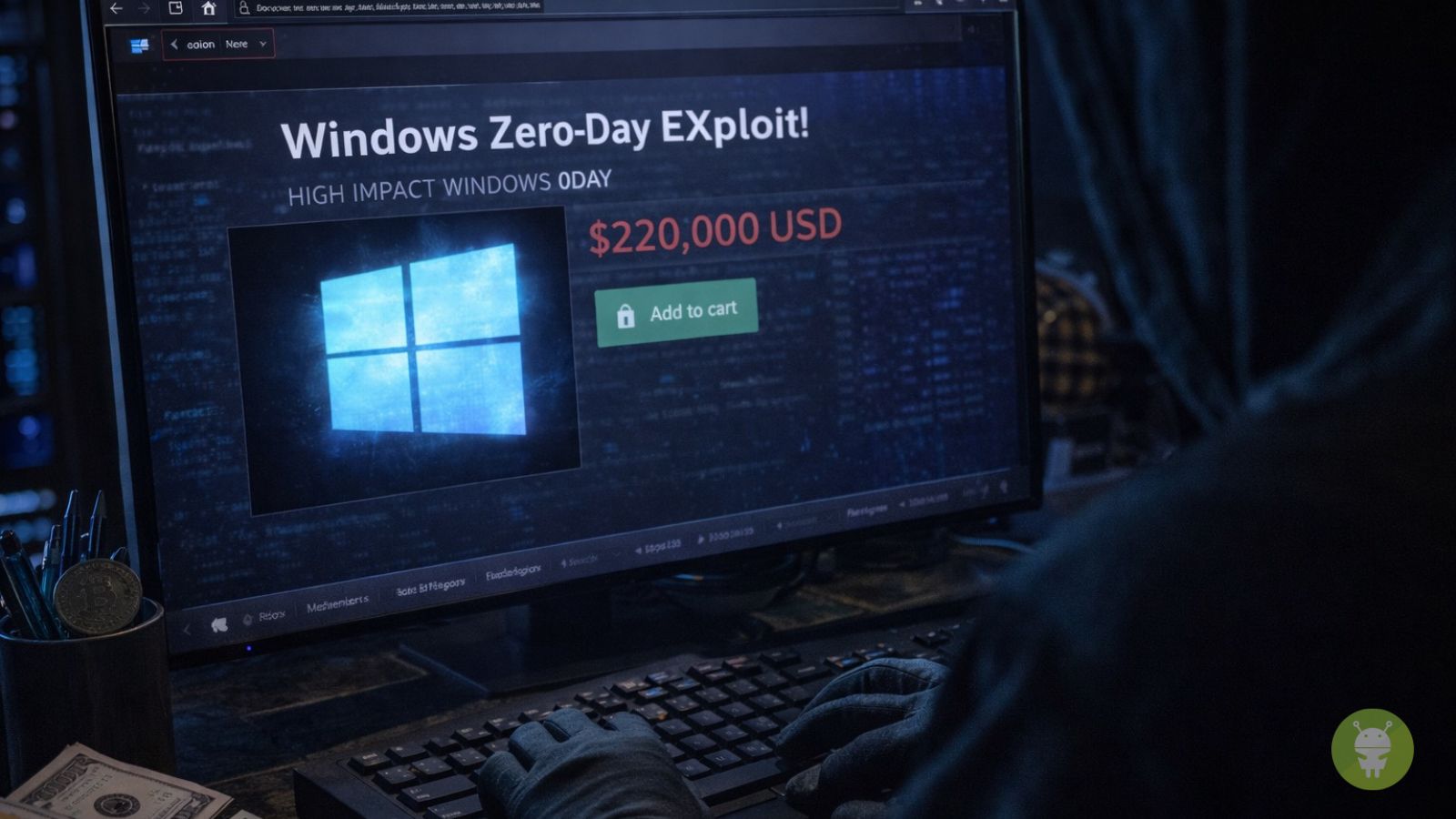

Un exploit per Windows 10 e Windows 11 è stato messo in vendita sul dark web per la cifra tutt’altro che simbolica di 220.000 dollari. La notizia ha fatto il giro delle community di sicurezza informatica, e a ragione: si tratta di una vulnerabilità che colpisce i sistemi desktop ma anche le edizioni server, da Windows Server 2012 fino al recentissimo Windows Server 2025. E il dettaglio più curioso di tutta la faccenda è che questa falla, tecnicamente, è già stata corretta da Microsoft.

Cosa sappiamo di questo exploit per Windows

La vulnerabilità in questione prende di mira i Remote Desktop Services del sistema operativo Microsoft. Chi la sfrutta può ottenere privilegi di livello system su una macchina già compromessa, il che significa sostanzialmente avere il controllo completo del dispositivo. Il punto è che questa falla non è esattamente una scoperta inedita: è stata catalogata con l’identificativo CVE-2026-21533 ed è stata chiusa con gli aggiornamenti del Patch Tuesday di febbraio 2026.

Eppure qualcuno ha pensato bene di metterla comunque in vendita. L’annuncio è comparso nella sezione dedicata a malware ed exploit di un noto forum underground, pubblicato da un utente relativamente nuovo che opera sotto lo pseudonimo di Kamirmassabi. Nel testo dell’inserzione, il venditore la definisce uno “zero day”, termine che però risulta improprio visto che Microsoft ha già rilasciato la patch. Questo non significa che l’exploit sia inutile, però. Tutt’altro. Il problema reale è che moltissime aziende e utenti privati non aggiornano i propri sistemi con regolarità, lasciando le macchine esposte a minacce come questa anche settimane o mesi dopo la distribuzione delle correzioni.

Come funziona l’attacco

Per sfruttare questo exploit per Windows serve un prerequisito fondamentale: chi attacca deve già disporre di un accesso autenticato a basso livello sulla macchina locale. Questo vuol dire che non basta puntare un bersaglio a caso da remoto. Prima bisogna violare il sistema, e il metodo più comune resta quello delle campagne di phishing, quelle email studiate apposta per convincere le vittime a scaricare file dannosi o cliccare su link compromessi.

Una volta ottenuto quel primo accesso, però, l’exploit permette di scalare i privilegi fino al massimo livello possibile. Il venditore sul dark web invita i potenziali acquirenti a contattarlo tramite messaggi privati per concordare i dettagli della transazione, e il prezzo di 220.000 dollari dà l’idea di quanto possa essere redditizio questo mercato sotterraneo.