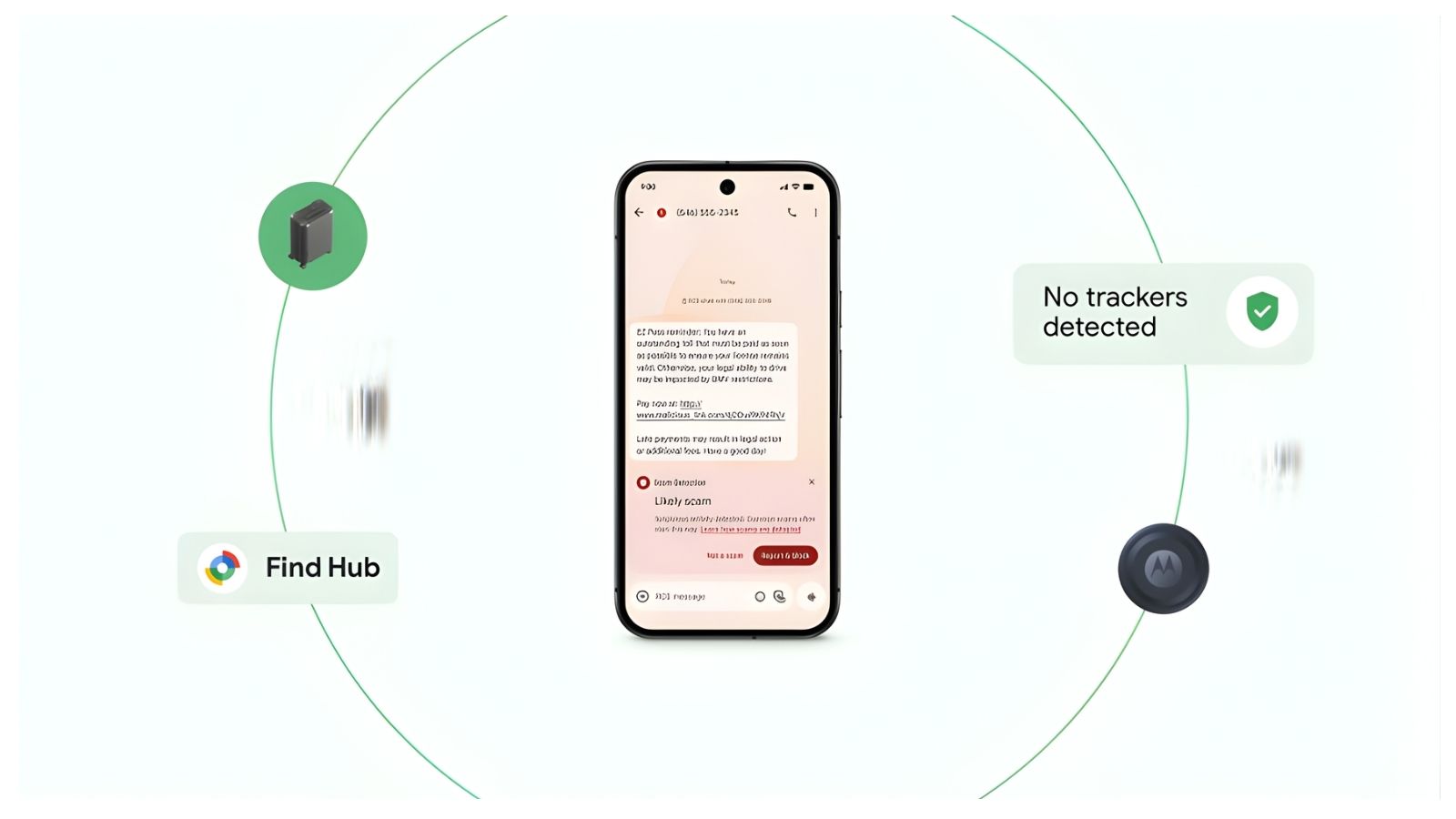

La funzione Google Find Hub, evoluzione del vecchio Trova il mio Dispositivo, nasce per proteggere telefoni e tablet Android in caso di smarrimento. Secondo gli esperti di sicurezza di Genians, un gruppo di hacker collegato alla Corea del Nord sta sfruttando questo strumento in modo completamente opposto. L’attacco non si basa su falle tecniche né su vulnerabilità interne a Google. Tutto parte dal furto delle credenziali dell’account attraverso malware installati con l’inganno, spesso tramite app modificate come versioni false di KakaoTalk. Una volta ottenuti nome utente e password dell’account Google, i cybercriminali possono accedere liberamente a tutti i servizi collegati, incluso Find Hub. Da qui potranno essere utilizzati per tracciare il dispositivo o avviare il ripristino da remoto che cancella foto, file e impostazioni.

Anche se non si tratta di un bug, diversi esperti ritengono utile introdurre una verifica aggiuntiva, come un PIN dedicato, prima di autorizzare un reset del dispositivo. Una misura simile renderebbe molto più difficile sfruttare Google Find Hub in modo illecito, evitando che un semplice accesso all’account porti alla cancellazione completa del telefono.

La risposta di Google e le misure consigliate agli utenti

Google ha confermato che l’attacco non deriva da problemi interni ad Android o a Google Find Hub. L’azienda sottolinea che la violazione è stata resa possibile esclusivamente dal malware che ha rubato le credenziali delle vittime. Ricorda poi quanto sia fondamentale attivare la verifica in due passaggi o le passkey, strumenti che rendono inutile una password sottratta. Secondo Genians, è la prima volta che una tecnica così mirata viene attribuita con certezza a un gruppo sostenuto da uno Stato, motivo per cui consiglia anche l’introduzione di ulteriori controlli prima di permettere azioni estreme come il ripristino remoto.

Google continua a raccomandare la prudenza nell’installazione delle app, l’uso di software aggiornati e l’adozione della Protezione Avanzata per gli utenti più a rischio. Anche per chi non è un bersaglio specifico, evitare di riutilizzare le stesse password, non scaricare app da fonti sconosciute e monitorare gli accessi sospetti resta essenziale per impedire che gli hacker sfruttino un servizio di sicurezza trasformandolo nel mezzo perfetto per colpire i dispositivi.