Google ha annunciato di aver disattivato una vasta rete proxy nascosta che operava in modo silenzioso su milioni di Android, oltre che su computer e altri dispositivi connessi. L’operazione, autorizzata da un tribunale federale statunitense, ha portato alla chiusura di decine di siti web e sistemi backend riconducibili a Ipidea, società cinese indicata come responsabile della gestione di quella che viene definita la più grande rete di proxy residenziali al mondo.

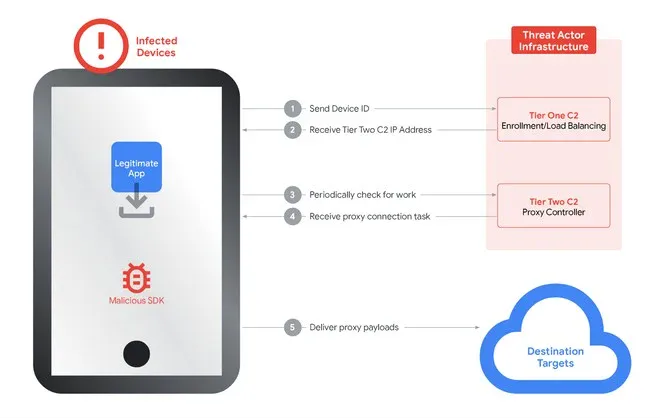

Il meccanismo era tanto semplice quanto problematico. Il traffico di soggetti terzi veniva instradato attraverso gli indirizzi IP degli utenti ignari, facendo apparire le attività online come se provenissero dai loro dispositivi. In questo modo era possibile aggirare controlli, mascherare l’origine delle connessioni o svolgere attività sospette sfruttando reti domestiche legittime.

App gratuite e SDK nascosti

La diffusione della rete avveniva soprattutto tramite app gratuite, giochi o software desktop che integravano in modo nascosto specifici SDK proxy. Una volta installata l’app, il dispositivo continuava a funzionare normalmente, ma diventava anche un nodo di uscita della rete. Google spiega che gli sviluppatori venivano compensati in base al numero di download, un incentivo che ha favorito la distribuzione su larga scala.

Il sistema di sicurezza Play Protect ha avuto un ruolo centrale nell’intervento. Le applicazioni coinvolte vengono segnalate automaticamente, rimosse e bloccate in fase di nuova installazione. Google afferma di aver eliminato centinaia di app collegate all’ecosistema Ipidea e di aver disconnesso circa nove milioni di dispositivi Android dalla rete.

Un’infrastruttura usata anche per il cybercrime

Secondo l’analisi del team Threat Intelligence di Google, Ipidea operava attraverso più marchi di proxy e VPN apparentemente indipendenti, ma legati alla stessa infrastruttura tecnica. I sistemi di comando e controllo gestivano l’accesso e il routing del traffico, con il rischio di esporre anche altri dispositivi presenti nella stessa rete domestica.

In una sola settimana di monitoraggio, Google dichiara di aver osservato oltre 550 gruppi di minaccia utilizzare IP collegati alla rete per attività di cybercrime e intrusioni automatizzate. Già lo scorso anno, una vulnerabilità legata a dispositivi connessi a Ipidea era stata sfruttata per creare la botnet Kimwolf, usata per attacchi DDoS su larga scala.