Un nuovo trojan Android, chiamato Sturnus, è stato identificato dai ricercatori di MTI Security. Si tratta di una minaccia particolarmente avanzata, capace di ottenere il controllo completo del dispositivo e di intercettare messaggi cifrati su app come WhatsApp, Telegram e Signal. Il malware combina tecniche di esfiltrazione dei dati, sovrapposizioni bancarie contraffatte, keylogging evoluto e un sistema di controllo remoto persistente, basandosi sul servizio di Accessibilità per aggirare molte delle protezioni integrate nelle applicazioni.

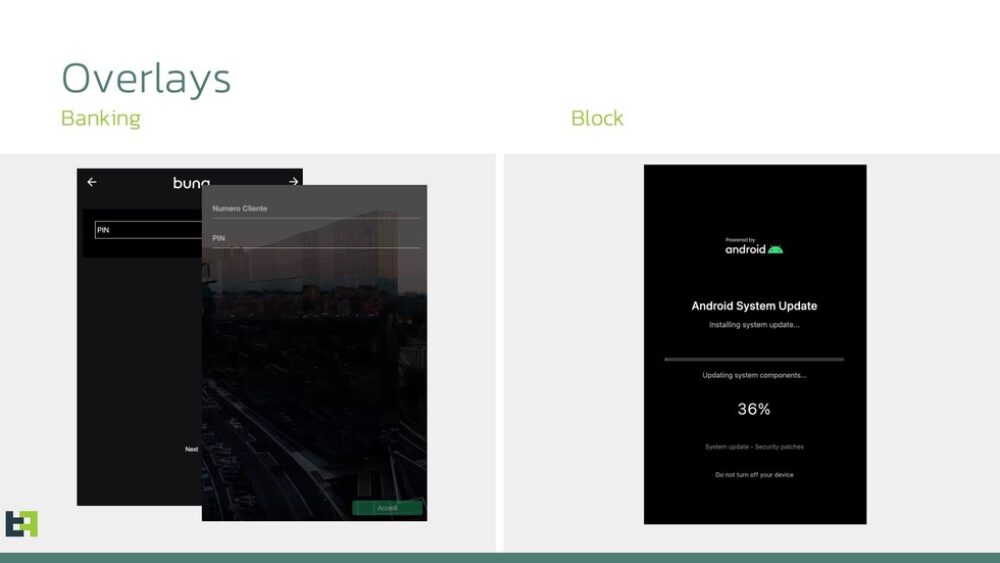

Secondo i ricercatori, Sturnus può leggere le conversazioni dopo che sono apparse sullo schermo, sfruttando la decodifica che avviene lato dispositivo. La cifratura end-to-end resta intatta, ma il trojan osserva direttamente l’interfaccia grafica: contatti, cronologie e messaggi diventano così accessibili all’operatore. Oltre a questo, il malware può mostrare schermate bancarie fasulle, imitare i menu di aggiornamento di Android per mascherare le sue attività e persino generare una schermata nera a pieno schermo mentre svolge operazioni malevole in background.

Google, interpellata da Android Authority, precisa che non sono state trovate applicazioni infette sul Play Store e che i dispositivi con Google Play Services risultano protetti dalle versioni note del malware tramite Google Play Protect. Le installazioni di APK provenienti da canali non ufficiali vengono indicate come uno dei principali vettori sospettati. Al momento, le infezioni confermate riguardano soprattutto utenti dell’Europa meridionale e centrale.

Comunicazioni cifrate, controllo remoto avanzato e persistenza sul sistema

L’analisi tecnica pubblicata da ThreatFabric descrive una struttura di comunicazione particolarmente articolata. Il malware alterna traffico in chiaro e cifrato tramite WebSocket (WSS) e HTTP, registrandosi inizialmente via HTTP POST per ottenere un UUID e una chiave pubblica RSA. Da qui genera una chiave AES a 256 bit, cifra la sessione e stabilisce un canale protetto basato su AES/CBC/PKCS5Padding con IV aggiornati.

Per il controllo remoto, Sturnus utilizza due modalità. La prima trasmette lo schermo in tempo reale attraverso screenshot continui convertiti in framebuffer, gestiti tramite una libreria che implementa il protocollo VNC RFB. La seconda, più discreta e meno dispendiosa in termini di banda, invia una rappresentazione strutturata degli elementi visibili sull’interfaccia: ciò consente all’operatore di eseguire clic, digitazioni, scroll, avviare app o confermare autorizzazioni senza mostrare alcun segnale di cattura del display.

Sul fronte della persistenza, il trojan acquisisce i privilegi di amministratore del dispositivo, sorvegliando le schermate delle impostazioni per impedire all’utente di revocarli. Finché tali privilegi restano attivi, la rimozione tramite strumenti standard o ADB risulta impossibile. Il malware integra inoltre un vasto sistema di monitoraggio ambientale composto da dodici broadcast receiver e un thread dedicato, utile a rilevare cambi SIM, tentativi di rooting, variazioni di rete, installazioni di app e altri parametri sensibili.

Secondo ThreatFabric, le campagne osservate sono ancora limitate e sembrano appartenere a una fase di test. La presenza di template dedicati a istituti finanziari europei suggerisce però la preparazione di operazioni più ampie. La modalità di diffusione non è ancora chiara, ma tra le ipotesi figura la distribuzione tramite allegati malevoli camuffati da finte versioni di Chrome o altre applicazioni note. Google ribadisce l’assenza di Sturnus dal Play Store e invita all’uso esclusivo della piattaforma ufficiale per il download delle app.