Un nuovo malware sta attaccando i dispositivi Android. Il suo nome è HeroRat e a scoprirlo sono stati i ricercatori ESET, leader nei software per la sicurezza digitale, individuando una famiglia di Remote Administration Tool per Android che dispone di un’ampia gamma di funzioni di spionaggio e di estrapolazione dei file.

LEGGI ANCHE: Android, ecco 3 applicazioni per evitare malware e virus sul proprio smartphone

Malware che sono in grado di intercettare messaggi di testo ma anche i contatti, il registro delle chiamate, le registrazioni audio, oltre che rilevare la posizione, controllare le impostazioni di sistema e inviare SMS. HeroRat è solo una delle varianti di questa famiglia di malware.

HeroRat, pensate, è offerto in vendita su un canale Telegram ma nonostante questo il codice sorgente è ora disponibile gratuitamente. La piattaforma di messaggistica istantanea veniva utilizzata proprio per veicolare il malware che a sua volta poteva essere trovato in store non ufficiali.

HeroRat, come funziona questo nuovo malware che minaccia Android

Nello specifico, per diffondere HeroRat i cybercriminali utilizzano diverse tecniche. Il malware, che non è presente sul Play Store, è distribuito principalmente in Iran grazie ad un’app che promuove Bitcoin e connessioni internet gratuite, oltre che follower gratis sui social media.

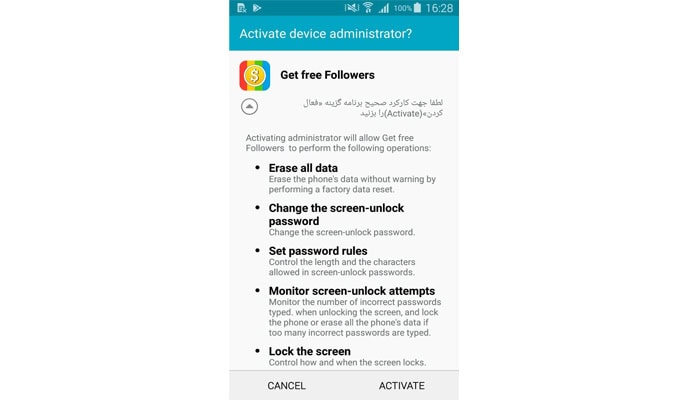

Il malware funziona su tutte le versioni Android ma gli utenti devono prima accettare le autorizzazioni richieste. Dopo che il malware è stato installato e lanciato sul dispositivo, viene visualizzato un piccolo popup che dichiara che l’applicazione infetta non può essere eseguita e verrà quindi disinstallata.

Dopo che la disinstallazione è apparentemente completata, l’icona dell’app scompare ed è proprio questo il momento in cui i cybercriminali ottengono l’accesso completo al dispositivo della vittima e lo controllano tramite un bot, configurato e gestito dai cybercriminali tramite l’app Telegram.

Questa nuova famiglia di malware è stata sviluppata da zero in C # utilizzando il framework Xamarin, una rara combinazione per malware Android. I comandi di comunicazione e l’esfiltrazione dei dati dai dispositivi compromessi sono entrambi interamente coperti dal protocollo Telegram, una misura volta a evitare il rilevamento del malware.

HeroRat, come difendersi da questo nuovo malware mettendo al sicuro il proprio dispositivo Android

Per difendersi da HeroRat, se si crede di essere stati infettati, è necessario eseguire la scansione del dispositivo utilizzando una soluzione di sicurezza mobile affidabile. I sistemi ESET rilevano e bloccano questa minaccia come Android / Spy.Agent.AMS e Android / Agent.AQO.

Più in generale, per prevenire la possibile infezione del proprio dispositivo Android, basta mantenere aggiornato il proprio smartphone e soprattutto evitare di scaricare e installare applicazioni che non provengono da store ufficiali. È opportuno scaricare le app unicamente dal Google Play Store e leggere le recensioni degli utenti.

Infine, bisogna prestare attenzione a quali autorizzazioni concedere alle app prima e dopo l’installazione.