La guerra scoppiata in queste ultime settimane nel cuore dell’Europa e che vede coinvolti Russia e Ucraina ha certamente scosso il mondo, tutti gli stati hanno risposto presente per dare il proprio supporto all’Ucraina che si è vista invasa senza una motivazione valida, non che ne esistano di adeguate a giustificare una guerra, a quanto pare però non solo gli stati alla luce del sole stanno combattendo una guerra, anche alcuni elementi alla luce di uno schermo, stiamo parlando ovviamente degli hackers, i quali hanno preso le parti delle due fazioni.

A fare più risonanza è stato il gruppo di hacktivisti Anonymous, il quale ha apertamente dichiarato guerra a Putin tramite un video diffuso nel mondo, intimandogli di fermarsi per non subire la furia degli hacker di tutto il mondo, molti dei quali tra l’altro in territorio russo, la quale a quanto pare non ha tardato ad arrivare.

Numerosissimo sono stati e sono gli attacchi contro l’infrastruttura informatica russa, non a caso tantissimi siti governativi sono andati offline, scopriamo insieme come e quali strumenti hanno usato gli hacker.

Dall’attacco DDoS ai Ransomware

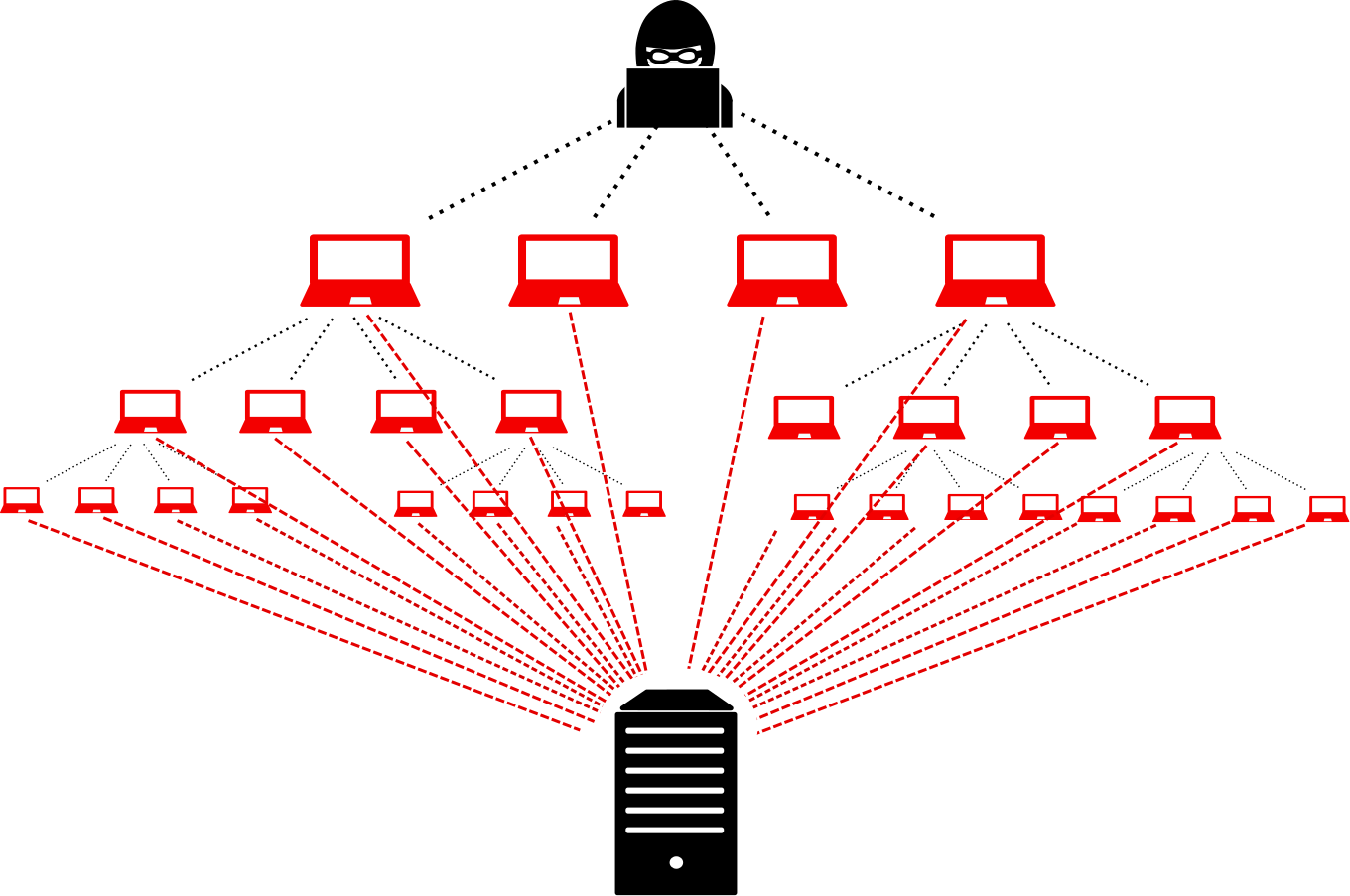

Di modi per mandare al tappeto una piattaforma online ne esistono tanti, il più adoperato però è il classico attacco Distributed Denial of Service (DDoS), ed è proprio quello che sta facendo Anonymous costantemente contro i siti governativi russi, capirne il funzionamento è molto semplice, immaginate che ci sia una pagina web che in un determinato giorno diventa la più cercata del mondo, ad esempio al day-one per l’acquisto di un bene rarissimo, proprio quel giorno la pagina vedrà il suo traffico passare da un peso normale ad un peso spropositato, a causa delle milioni di visite improvvise e contemporanee, ebbene l’attacco DDoS funziona nello stesso identico modo, ovviamente sfruttando richieste fittizie, generalmente inviate da PC controllati tramite malware.

Un altro metodo, decisamente più letale, è l’uso dei malware, dagli standard software dannosi fino ai ransomware, generalmente questi programmi, inoculati tramite metodologie anche abbastanza semplici, tipo il phishing, una volta penetrati in una struttura server palesano più azioni, dal door opening, che apre tutte le porte di sicurezza di un sistema consentendo di fare sostanzialmente quello che si vuole a quello stesso sistema, fino al data wiping, azione che cancella tutti i dati di quel sistema tra cui anche quelli utili al suo funzionamento, portandolo sostanzialmente alla sua rottura, per quanto concerne i ransomware invece, in questo caso i dati vengono criptati e resi inutilizzabili, molto utile soprattutto se si cerca un riscatto.