Il Google Play Store non é un posto sicuro. Ad affermarlo sono ricercatori di threatfabric, che dopo un complesso studio hanno scoperto che una serie di app – scaricate oltre 300.000 volte – erano in realtà dei trojan bancari. Queste applicazioni dannose sottraevano, senza che l’utente se ne accorgesse, le password e i codici di autenticazione a due fattori, registrando le sequenze di tasti e facendo screenshot.

Le applicazioni all’interno dello store Google Play si spacciavano per scanner QR, lettori PDF e portafogli di criptovalute. Gli sviluppatori hanno usato diversi trucchi per eludere le restrizioni che Google ha imposto nel tentativo di frenare la distribuzione di app fraudolente.

Google Play: come le app fraudolente aggirano Google e gli utenti

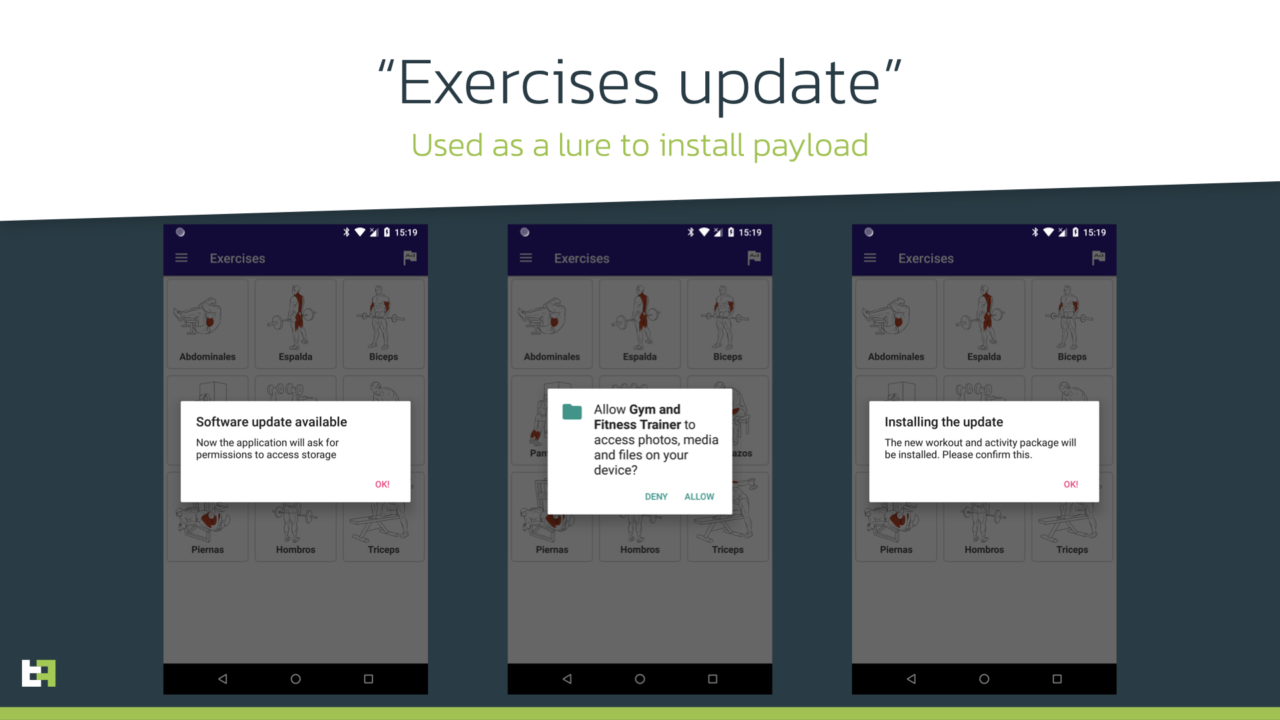

Uno dei trucchi più usati dagli sviluppatori di app fraudolente é l’aggiornamento dell’applicazione stessa. Ebbene, all’inizio l’applicativo non presenta trojan o comunque funzionalità pericolose; a testimonianza di ciò, antivirus o programmi di ricerca malware non hanno rilevato nessun problema.

Successivamente, però, gli utenti hanno cominciato a ricevere messaggi che chiedevano loro di scaricare ed installare degli aggiornamenti ritenuti “necessari” al funzionamento. E sono proprio questi aggiornamenti che contengono il trojan.

Ma non é tutto. In molti casi, gli operatori di malware hanno installato manualmente aggiornamenti dannosi, forzando il sistema operativo e localizzando il soggetto tramite l’accesso alla geolocalizzazione.

La famiglia di malware più diffusa é nota come Anatsa, ed é stato classificato come “trojan bancario Android avanzato“. Trattasi di una infezione pericolosa, caratterizzata da alcune funzionalità complesse come accesso remoto e sistemi di trasferimento automatico. Gli account bancari delle vittime vengono svuotati senza che queste se ne accorgano.

I ricercatori di threatfabric scrivono:

“Il processo di infezione con Anatsa si presenta così: all’avvio dell’installazione da Google Play, l’utente è costretto ad aggiornare l’app per continuare ad utilizzarla. In questa fase, il payload di Anatsa viene scaricato dai server C2 e installato sul dispositivo della vittima.

Gli sviluppatori si sono occupati di rendere le loro app safe. Ci sono un gran numero di recensioni positive per le app. Il numero di installazioni e la presenza di recensioni potrebbero convincere gli utenti Android ad installarla. Inoltre, queste app possiedono effettivamente la funzionalità dichiarata; dopo l’installazione, funzionano normalmente e convincono ulteriormente la vittima della loro legittimità.”

Nonostante il numero schiacciante di installazioni, non tutti i dispositivi su cui sono installati questi trojan riceveranno Anatsa, poiché gli attori hanno fatto sforzi per colpire solo le regioni di loro interesse.

App fraudolente, ma intelligenti

Anatsa poi non é l’unico. I ricercatori hanno scovato altri malware, tra cui Alien, Hydra ed Ermac. Negli ultimi anni, le app dannose hanno visto una diminuzione all’interno del Google Play ma, di contro, sono diventate più “intelligenti” e difficili da scovare. Auspichiamo che Google, dopo la pubblicazione di questa ricerca, prenda provvedimenti in tal senso.