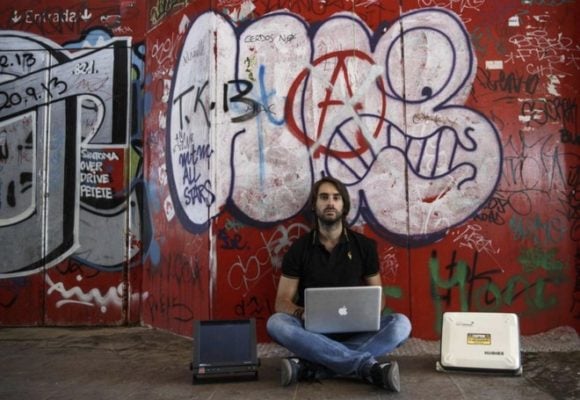

Un attacco hacker indirizzato a voli civili può sembrare qualcosa di fantascientifico, tratto da un set cinematografico che ripropone una situazione alla stregua di “Volo 747 – Panico a Bordo“, dove un esperto informatico tenta di interagire in remoto con il sistema di bordo tramite notebook.

Un attacco hacker indirizzato a voli civili può sembrare qualcosa di fantascientifico, tratto da un set cinematografico che ripropone una situazione alla stregua di “Volo 747 – Panico a Bordo“, dove un esperto informatico tenta di interagire in remoto con il sistema di bordo tramite notebook.

Qualcosa che al giorno d’oggi potrebbe non apparire più così utopistico. Il rischio è reale e si traduce in uno scenario prospettato nel corso della conferenza Black Hat 2018 di Las Vegas (4-9 agosto), dove è stato dimostrato con quanta facilità sia possibile aggirare le misure di sicurezza interne sfruttando le falle di sicurezza della rete che consentono di prendere possesso del terminale di linea e di tutte le apparecchiature collegate via Wi-Fi al sistema on-board dell’aereo.

Adesso non sembra più così impossibile, non credete? Ecco che cosa si è detto al riguardo.

Sicurezza in aereo messa in ginocchio dagli hacker

Riuscire a guadagnare milioni e milioni di dollari grazie ad un ransomware è una cosa, ma dirottare un aereo è tutt’altra storia. Di fatto, ciò è già possibile sfruttando sofisticate tecniche di reverse engineering” (o decodifica) su firmware appartenenti a terminali utilizzati dalle compagnie aeree per gestire i sistemi di comunicazione. Attraverso il modulo wireless ed i sistemi infotainment presenti a bordo, un hacker può interferire con i comandi via satellite compromettendo al sicurezza del velivolo.

Uno scenario per ora solo ipotizzato ma potenzialmente applicabile anche in tale ambiente. Fino ad oggi, fortunatamente, ciò si è visto solo al Cinema ed in TV. In tutti gli altri casi, infatti, gli attacchi si sono svolti in “ambiente controllato”, dove si è constatata l’estrema difficoltà nel portare a termine una simile operazione. La possibilità che ciò accada è abbastanza remota, ma non ci metteremmo sopra la parola impossibile.

La pericolosità è confermata e gli hacker sono già in grado di manomettere le apparecchiature di rete ed i relativi firmware prelevando username e password di accesso che consento il login ai sistemi. In tal caso, una volta avuti i dati, è facile prendere possesso del sistema visto che si hanno parametri di accesso a codifica fissa usati per fornire eventualmente anche l’assistenza agli utenti.

Il rischio, almeno per il momento, sembra minimo ma in futuro non ci si dovrà certo stupire di un potenziale (e non desiderabile) dirottamento a distanza. Non occorre più imbarcarsi per portare a termine insani propositi. Adesso è necessario prendere coscienza di questi pericoli ed intervenire tempestivamente. Serve una soluzione efficace.