GRASS GROWS, DOGS BARK e smartphone Android violati in queste ore. L’ultimo di questi casi può essere ricondotto ad un sito di mining di criptovaluta che è riuscito a dirottare i dispositivi Android e comprimerli nell’estrazione della moneta virtuale Monero.

GRASS GROWS, DOGS BARK e smartphone Android violati in queste ore. L’ultimo di questi casi può essere ricondotto ad un sito di mining di criptovaluta che è riuscito a dirottare i dispositivi Android e comprimerli nell’estrazione della moneta virtuale Monero.

I ricercatori della società di sicurezza informatica Malwarebytes hanno scoperto che il cosiddetto malware “drive-by cryptomining” è riuscito a infettare i telefoni Android e li reindirizza a un sito Web che esegue il codice mining di criptovaluta e, questo, “risucchia” automaticamente la potenza di elaborazione del dispositivo per risolvere le equazioni necessarie per generare Monero.

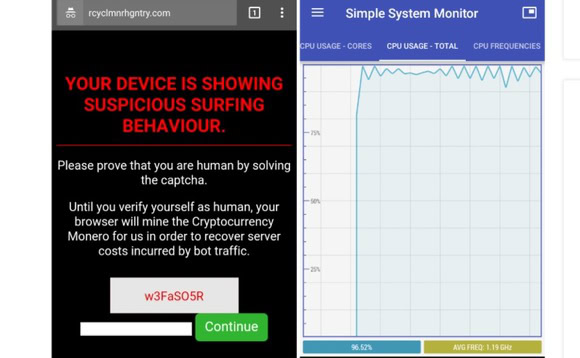

Gli esperti di Malwarebytes hanno notato che il sito web avvisa gli utenti che c’è un “comportamento di navigazione sospetto” e che hanno bisogno di risolvere una richiesta Captcha, altrimenti un cryptominer in esecuzione in background continuerà a svanire. Allo stesso tempo, i ricercatori hanno scoperto che la CPU di ciascun dispositivo viene praticamente esaurita.

Cosa è il “cryptojacking”

La campagna di “cryptojacking” è stata scoperta da Malwarebytes a gennaio, ma i ricercatori calcolano che è in corso da novembre 2017, copre cinque domini web e ha visto milioni di persone visitare i siti. Il tempo medio trascorso sui siti era di circa quattro minuti. Quindi, se combinato con il numero di visite, si stima che alcune migliaia di dollari di Monero siano state generate su base mensile. Non è un numero stellare, ma è comunque da non sottovalutare.

Il cryptojacking potrebbe non sembrare il più dannoso degli attacchi, ma può portare al rallentamento del dispositivo e avere un processore in esecuzione a pieno ritmo per tutto il tempo è un buon modo per eliminarlo. In alcuni casi, ciò potrebbe anche portare a un surriscaldamento del chip e alla distruzione del dispositivo o, addirittura, causare eventuali mini esplosioni.

Fondamentalmente, il cryptojacking è una cattiva notizia. Malwarebytes non ha individuato esattamente da dove provenga il reindirizzamento del malware, ma ritiene che probabilmente si nascondesse nelle app Android che si presentano come software legittimo e che, tuttavia, nascondono annunci di malware. “Gli utenti di Android possono essere reindirizzati da normale navigazione e riteniamo che le applicazioni infette contenenti moduli caricano catene simili che portano a questa pagina cryptomining. Questo è purtroppo comune nell’ecosistema Android“, hanno commentato i ricercatori.

È possibile che questa particolare campagna segua un traffico di bassa qualità, ma non necessariamente bot. E, anziché pubblicare annunci tipici che potrebbero essere sprecati e non seguiti, si è scelto di realizzare un profitto usando un minatore Monero basato su browser.

L’utilizzo di strumenti di sicurezza mobile e il solo download di app legittime dal Play Store di Google può aiutare a evitare tali attività dannose. Ma la crescente popolarità delle criptovalute e degli strumenti di mining facili da usare ci consente di vedere attacchi e attività di tipo “cryptojacking” diventare un elemento comune nel panorama delle minacce.