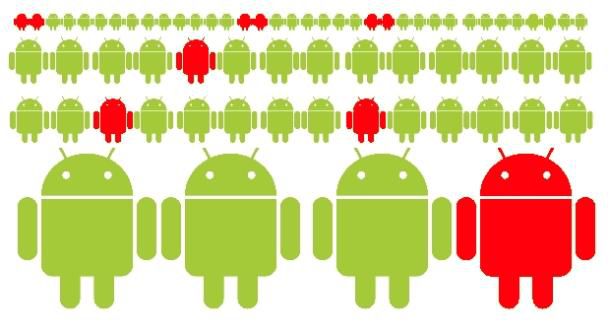

La nota azienda impegnata in sistemi di controllo per la protezione dei dati mobili, la Bluebox Security, ha rivelato un pericoloso bug nel sistema di sicurezza Android che metterebbe seriamente a rischio la quasi totalità dei dispositivi.

Tramite questa falla infatti, sarebbe possibile modificare il codice di un’ applicazione “sana” senza toccare la firma crittografata, ottenendo in questo modo un APK riconosciuto dal sistema come “pulito” e quindi installato senza problemi (assieme però a dei virus!)

Per poter controllare il dispositivo dell’ignaro utente, l’applicazione corrotta ha bisogno di essere installata come update di quella originale. Questo potrebbe non risultare un problema per gli sviluppatori malintenzionati visto che molti aggiornamenti vengono fatti da fonti non ufficiali e considerando che, una volta scaricate, queste versioni vengono riconosciute come genuine dal sistema operativo (come se fossero file di sistema del produttore dell’app!).

Bluebox ha fatto presente a Google la problematica già a febbraio scorso, senza ottenere però riscontri dall’azienda che si chiude in silenzio stampa.

Al momento, secondo Bluebox, pare che solo il Samsung Galaxy S4 sia escluso da questo problema e un aggiornamento dovrebbe essere in procinto di rilascio per i dispositivi Nexus (Google mette subito al sicuro i prodotti di “casa sua”!).

Nella speranza che quanto prima tutti i produttori rilascino delle patch per risolvere il problema, vi ricordiamo che in alternativa, l’unico modo per aggirare il problema è aggiornare solamente dal PlayStore e dall’utility di sistema per gli aggiornamenti ufficiale Android.

Speriamo di ricevere presto buone notizie… anzi nuovi aggiornamenti per i nostri dispositivi!